Ludzie nie pozwalają odrodzić się populacji walenia biskajskiego

7 listopada 2018, 10:54Waleń biskajski został w przeszłości niemal wytępiony przez człowieka. Po wielu dziesięcioleciach od wprowadzenia zakazu polowań populacja tego majestatycznego stworzenia zaczęła się powoli odradzać, zwiększając się od roku 1990 do 450 osobników. Jednak około roku 2010 zanotowano kolejny spadek. Jego przyczyną jest znowu działalność człowieka.

Odszkodowanie za pracę w MacDonaldzie

29 października 2010, 10:06Odszkodowania ze strony pracodawcy za nieszczęśliwe wypadki, zaniedbania czy utratę zdrowia przez pracownika to rzecz dość powszechna. Dlaczego by zatem nie pozwać sieci restauracyjnej za przybranie na wadze podczas wykonywania pracy?

Użycie domowych magazynów energii jako zasilania awaryjnego podczas przerw w dostawie prądu: Wszystko, co musisz wiedzieć

30 września 2025, 16:34Przerwy w dostawie prądu to coś więcej niż tylko niedogodność — mogą zakłócić pracę, zagrozić bezpieczeństwu żywności, wpłynąć na działanie urządzeń medycznych, a nawet stwarzać ryzyko dla bezpieczeństwa domowego. Wyobraź sobie próbę pracy zdalnej, gdy przestaje działać internet, albo utratę leków wymagających chłodzenia podczas blackout’u.

Remedium na cenzurę w Internecie

29 listopada 2006, 10:58Kanadyjscy eksperci stworzyli oprogramowanie, które pozwala ominąć rządowe firewalle osobom, żyjących w krajach, gdzie władze ograniczają dostęp do Sieci. Program Psiphon jest dziełem naukowców z University of Toronto.

Komu aprobata online'owych przyjaciół nie wychodzi na dobre?

15 stycznia 2013, 11:09Znaczniki "lubię to" lub pozytywne komentarze od najbliższych przyjaciół rozdymają samoocenę i zmniejszają samokontrolę zarówno online, jak i w świecie rzeczywistym. Wg duetu amerykańskich psychologów i ekonomistów, u osób, które koncentrują się bliskich znajomych, doświadczenia z serwisów społecznościowych przekładają się na wzrost wskaźnika masy ciała i większe długi na kartach kredytowych.

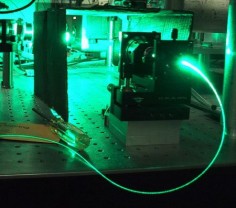

Ekspres światłowodowy

1 marca 2008, 23:18W technologiach transmisji danych, każda prędkość w końcu przestaje wystarczać. Nie dziwią zatem podejmowane bezustannie próby bicia kolejnych rekordów transferu, zarówno w powietrzu, kablach miedzianych, jak i światłowodach. Tymi ostatnimi zajmowali się badacze zatrudnieni w firmie Alcatel-Lucent – uzyskany przez nich wynik to 16,4 terabita na sekundę, a odległość, na jaką przesłano dane wyniosła 2550 km.

Atak na irański przemysł naftowy

23 kwietnia 2012, 18:01W mediach pojawiły się doniesienia, że Iran został zmuszony do odłączony od sieci swoich kluczowych instalacji związanych z przetwórstwem ropy. Przyczyną takiej decyzji była infekcja szkodliwym kodem, który dostał się do sieci ministerstwa ds. ropy naftowej i państwowej firmy paliwowej

Iterb nadzieją na budowę rozległych sieci kwantowych

24 lipca 2018, 12:57Zanim kwantowe systemy komunikacyjne i kryptograficzne staną się codziennością, naukowcy będą musieli pokonać wiele problemów. Jednym z nich jest stworzenie układów pamięci zdolnych do bezpiecznego przechowywania kwantowych informacji przenoszonych za pomocą światła.

Globalne ocieplenie wpłynęło na koordynację czasu i oddaliło problem, z którym musimy się zmierzyć

28 marca 2024, 12:56Koordynacja czasu na skalę globalną jest czymś niezbędnym w coraz bardziej zinformatyzowanym świecie. W ramach tego procesu dodawana jest sekunda przestępna i jedna z minut składa się z 61 sekund. Jedna sekunda to pozornie niewiele, jednak wyobraźmy sobie brak koordynacji o tę sekundę w sieciach komputerowych. Jeśli nie zostaną one skoordynowane i np. czas komputera sklepu internetowego będzie się różnił od czasu komputera banku, to klikając „zamów” wygenerujemy dwa zamówienia o różnym czasie, a nie jedno.

Jest zgoda na ekstradycję hakera

10 lipca 2006, 09:39Wielka Brytania zgodziła się na ekstradycję swojego obywatela do USA, gdzie będzie sądzony za włamanie do sieci wojskowych. Czterdziestoletni Gary McKinnon przyznał się, że uzyskał nielegalny dostęp do sieci, ale odrzuca oskarżenia, jakoby dokonał jakichkolwiek szkód.